개요

이 시나리오를 생각하게 된 것은 아래와 같은 문자를 받았기 때문입니다.

어떻게 봐도 수상해 보이는 이 문자메시지는 뜻밖에도 아주 거짓된 문자는 아닌 것으로 추정됩니다. 하지만, 이렇게 의심스러운 문자를 보내더라도 Microsoft라는 이름을 달고 보내니 저 같은 보안엔지니어가 보기에도 약간 긴가민가 한 것이 사실입니다. 따라서 이런 문자를 받았을 때 어떻게 대처하고, 또 이런 식으로 피싱 문자를 보내고 링크를 클릭하게 되면 어떤 문제가 생길 수 있는지 한번 알아보겠습니다.

위험성

우선 이런 문자를 받았을 때 일어날 수 있는 위험성에 대해서 생각해 보겠습니다. 해당 링크가 정말로 Microsoft가 보낸 것이고 공식적인 사이트로 보냈다면 다행이겠지만 그렇지 않을 경우도 충분히 있을 수 있습니다. 혹시라도 악의적인 목적을 가진 크래커가 보낸 링크라면 클릭 시에 이런 화면이 있을 수 있습니다.

매우 정상적으로 보이지만 저희는 이런 화면을 의심해 볼 필요가 있습니다. 이런 똑같은 화면을 만들어내는 것은 매우 쉽기 때문이지요. 그리고 여기에 저희의 소중한 정보를 입력하면 해당 내용이 공격자의 서버로 전송될 수 있습니다. 이런 공격을 '피싱 공격'이라고 합니다. 여기에 정보를 입력하고 전송하는 순간 해당 정보는 공격자에게 넘어가게 됩니다. 2차 인증 요소를 설정해 두었다면 아마 저희에게 메일이나 핸드폰으로 인증번호를 입력해 달라고 메시지가 올 가능성이 생깁니다. 공격자가 암호를 알아냈다는 것이지요. 이때 저희의 메일의 아이디와 암호까지 알고 있다면 2차 인증도 뚫리게 됩니다. 핸드폰이라면 그나마 낫겠지만 그렇다고 아주 안전하다는 뜻은 아닙니다. 또한, 여기서 알아낸 아이디와 암호를 다른 사이트에도 입력해 볼 수 있습니다. 왜냐하면, 대부분의 사람들은 같은 아이디와 암호를 사용할 가능성이 크기 때문입니다. 간단하게 아래와 같은 내용의 위험이 생기게 된다고 정리할 수 있습니다.

- 2차 인증이 없는 경우 계정 탈취

- 2차 인증이 있는 경우

- 핸드폰이 공격자의 손에 들어가면 계정 탈취

- 이메일의 ID/PW 정보를 공격자가 알고있다면 계정 탈취

- 크레덴셜 스터핑을 통한 다른 사이트의 계정 탈취 시도

대처

저희가 해야 할 대처는 정말로 해당 계정이 공격을 당하고 있는지 알아보고 암호를 바꾸는 것입니다. 하지만 이때 주의할 것은 문자로 온 링크를 클릭하는 것이 아니라 직접 사이트를 찾아서 들어가야 합니다. 링크의 경우 피싱으로 개개인을 공격할 수 있지만, 실제 공식적인 루트로 들어간다면 그런 속임수에 당하기 어렵기 때문입니다.

- 공격 사실 진단

- 암호 변경 (공격자의 링크를 클릭했거나 의심이 된다면 최대한 빠른 암호 변경이 필요)

1) 공식적인 사이트(마이크로소프트)로 들어가서 공격 사실 여부를 진단합니다.

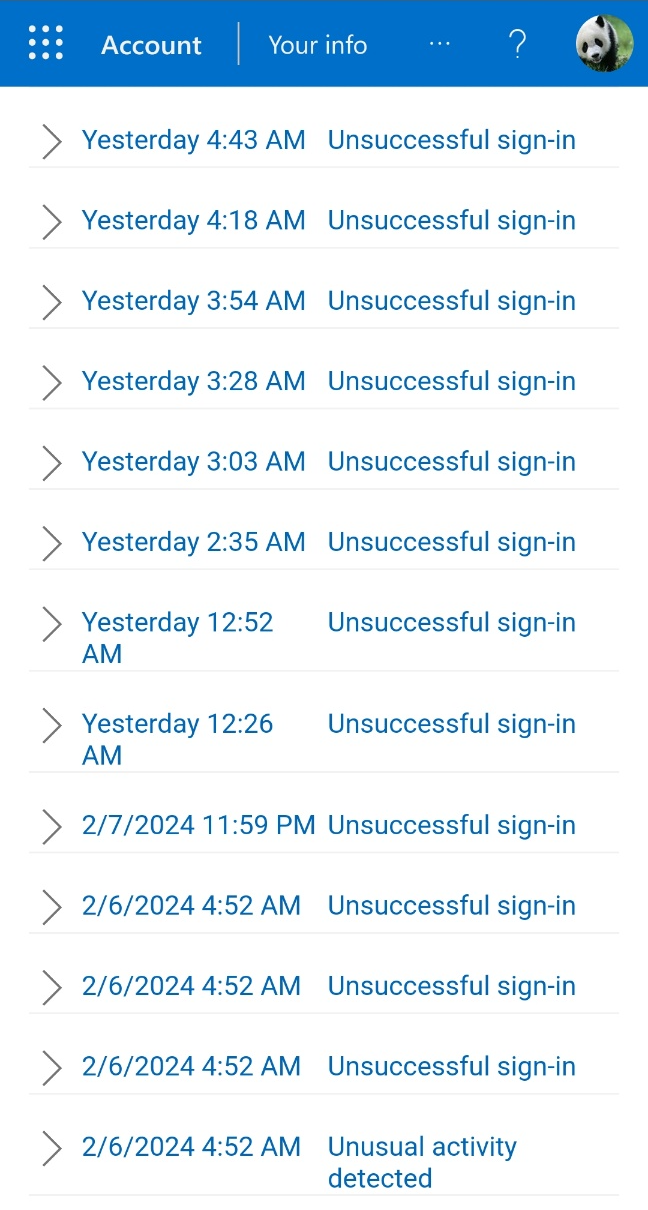

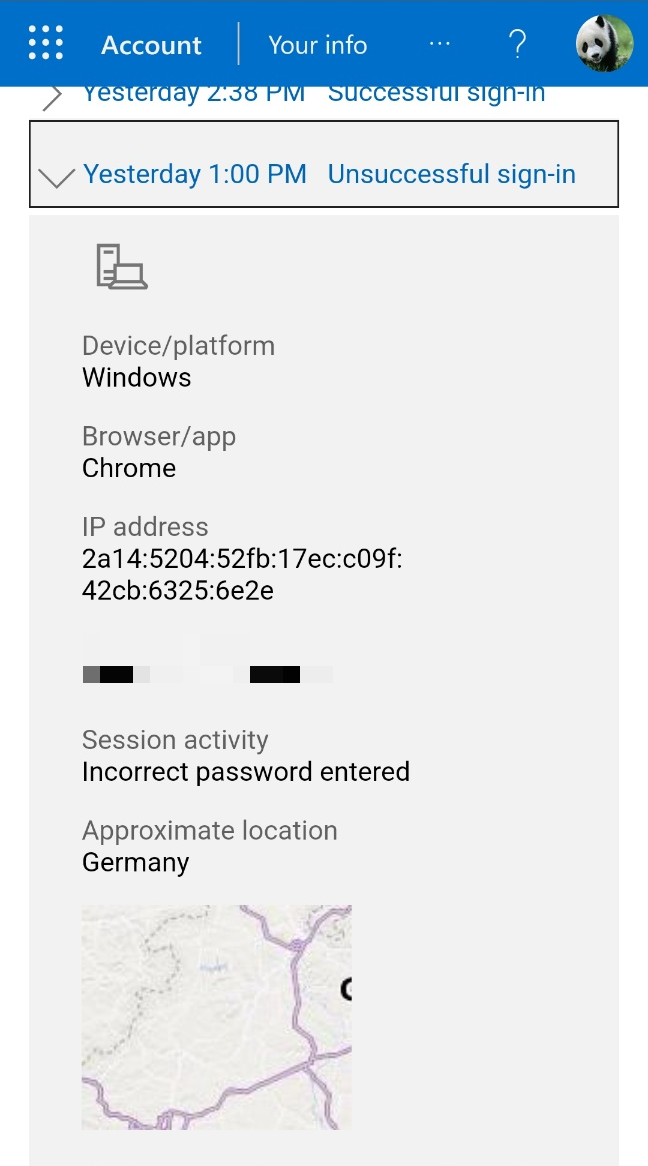

2) 독일이라는 뜬금없는 장소에서 여러번 로그인을 시도한 것을 파악했습니다. 제가 가진 두 개의 계정 모두 공격받은 것으로 판단되나 보안에 취약한 두 번째 계정을 더 집중적으로 공격한 사실을 파악할 수 있습니다.

3) 암호변경 또는 2단계 인증 설정으로 보안을 강화해 주었습니다. 암호의 경우 어려운 패턴을 조금만 더 추가하면 어렵지 않게 보안을 강화할 수 있으며 2단계 인증을 사용하면 더 효과적으로 방어할 수 있습니다.

결론

간단하게 최근에 제가 겪은 보안 관련 사항으로 배울점에 대해서 작성해보았습니다. 이런 경우가 독자분들께도 빈번하게 일어났을텐데, 저의 대처법을 참고하셔서 해킹(크래킹) 공격으로부터 계정과 개인정보를 보호하실 수 있으면 좋겠습니다.

'💻Information Security' 카테고리의 다른 글

| 전자서명의 필요와 이해 (0) | 2024.02.13 |

|---|---|

| 웹 셸 업로드 공격 및 리버스셸/바인드 실습 (1) | 2024.02.12 |

| 파일 업로드 공격에 대해 (0) | 2024.02.09 |

| Server Side Script와 Client Side Script의 차이 (0) | 2024.02.08 |

| SFTP 연결 : Visual Studio Code에서 작업한 내용 웹 서버로 옮기기 (1) | 2024.02.05 |